- 情報セキュリティとは機密性(コンフィデンシャリティ)、完全性(インテグリティ)、可用性(アベイラビリティ)を確保、維持していくことである

- 情報セキュリティは、気密性、完全性、可用性を維持し、さまざまな脅威から情報資産を守ることが基本となるため、組織的・人的・物理的・技術的にさまざまな対策を講じる必要がある

- セキュリティの特性

- 機密性

「認可されていない個人、エンティティまたはプロセスに対して、情報を使用不可または非公開にする特性」(JIS Q 13335-1:2006) - 完全性

- 「資産の正確さ及び完全さを保護する特性」(JIS Q 13335-1:2006)

- 情報や情報処理の方法が正確で完全であるようにすることで、「情報の処理方法の正確さ」とは、情報が誤って削除または変更されないようにすることであり、「情報が完全である」とは、情報や情報システムを無断で改ざんまたは変更されないようにすることを意味する

- 可用性

- 「認可されたエンティティが要求したときに、アクセス及び使用が可能である特性」(JIS Q 13335-1:2006)

- 保持に支障が出る事例:アクセスの集中により、Webサイトの閲覧が不可能になったり、コンピュータウイルスの感染により、データが破壊されて使えなくなってしまう

- 情報セキュリティに関して発生したインシデントのうち、可用性が損なわれる直接の原因となったもの

空調の故障で温度が上がり、サーバが停止した

- 真正性

- 責任追跡性

- 否認防止

- 信頼性

「意図した動作及び結果に一致する特性」(JIS Q 13335-1:2006)

- 機密性

- セキュリティの分類

- 物理的セキュリティ

- システム的セキュリティ

- 管理的セキュリティ

- 人的セキュリティ

- セキュリティの機能

- 制御機能

- 防止機能

- 探知機能

- 回復機能

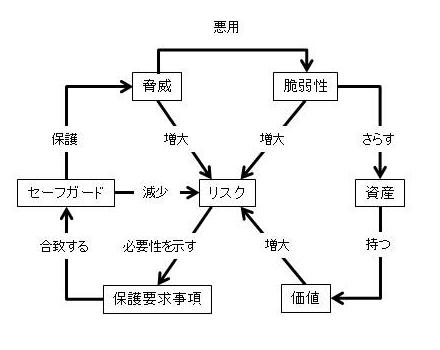

- 資産、脅威、脆弱性、リスクの関係を示す概念図

- 人的脅威

- 過失と故意に大別することができる

- 過失

- 書類の取り違え

- 社員がコンピュータを誤操作し、データを破壊してしまう

- 情報システムを利用する際、利用者自身のスキル不足や不注意などが原因で、ファイルが上書きされ、重要なデータが消失してしまうなどの事故

- 故意

悪意を持った情報の改ざんまたは機器の破損

- 過失

- 過失と故意に大別することができる

- 技術的・論理的脅威

- 外部から公開サーバに大量のデータを送られて、公開サーバが停止する

- 攻撃者がネットワークを介して社内のサーバに侵入し、ファイルを破壊する

- 物理的脅威

- 大雨によってサーバ質に水が入り、機器が停止する

- 侵入者による盗難、破壊行為

- 自然災害

- セキュリティホール

- ソフトウェアの設計のミスや実装上のエラーなどが原因となるセキュリティ上の脆弱性のこと

- ネットワークの安全性に関連するソフト上の問題

- ソフトウェアに限らず、IDやパスワードの管理不足、侵入されやすいネットワークシステムもセキュリティホールとみなすことができる

- ネットワークプロトコルの性質を利用した攻撃

- DoS攻撃 ( Denial of Services attack )

- 特定のサーバに大量のリクエストを送信することで、CPUやメモリを使用不能にすることでサービスを妨害する攻撃

- パケットの断片化と再構築による攻撃

- パケットの到着順序が順不同になり、データを組み立てることでシステムの負荷が高まる

- インターネット上の多数のコンピュータから、公開しているサーバに一斉にパケットが送り込まれたので、当該サーバが一時使用不能になった

- DDoS攻撃 ( 分散DoS )

- インターネットに分散している多くのコンピュータから一斉に特定のサーバへパケットを送出し、トラフィック過剰やサーバ機能を停止させる攻撃

- 攻撃元が複数でそれが膨大な数になることがある

- NATやNAPTの内側にあるLAN内のホストから攻撃が行われる事もある

- 正常なアクセスと明確に区別することが難しく、本当の攻撃元を割り出すことが難しい

- FINフラッド攻撃

- 負荷が重いTCP通信の終了処理を大量に行わせる攻撃

- SYNフラッド攻撃

- SYNパケットはTCPのセッション接続要求に利用されるので、このシーケンスを大量かつ中途半端に実行することで、3ウェイハンドシェイク処理が完了せず接続待ちとなる状態が大量に発生してシステムリソースを消費させる

- LAND攻撃

- 送信元、送信先アドレスが同じSYNパケットを送信することによって、受信コンピュータをループ状態にしてしまう攻撃

- Ping of Death

- 非常に大きなサイズのPINGパケットを送信することによって、ネットワークに接続されたコンピュータをダウンさせる攻撃

- ICMPフラッド攻撃 / ICMP Flood攻撃

- ICMPリクエストパケットを高速で送信し、目標となったマシンは大量の接続処理を行おうとしてリソースを使い果たし、正当な接続も落としてしまう攻撃

- pingコマンドを用いて同時に発信した大量の要求パケットによって、攻撃対象のサーバに至るまでの回線を過負荷にしてアクセスを妨害する

- UDPフラッド攻撃

- セッションという概念がないので、攻撃される側だけでなく、攻撃側のPCにも負荷がかかるので、自分のマシンからではなく第三者のPCから実行されることが多い

- OOBアタック

- 送信側がTCPヘッダでURGENTビットフラグを設定したパケットをNETBIOSポート(139)に送信し、受信側は、URGENT POINTERを参照するが、このURGENY POINTERが不正な値の時にOSがクラッシュする問題を突いた攻撃

- Fingerアタック

- Fingerサービスでは再帰的なクエリをサポートしているので、攻撃者側リソース(CPU、ネットワークトラフィック)が非常に小さいのに、ターゲットに膨大なリソースを消費させることができる

- Smurfアタック

- サービス不能攻撃(DNS)の一つ

- ICMPの応答パケットを大量に発生させる

- ソースアドレスを偽装したICMPエコーパケットをブロードキャストに送り、ルータを増幅器として悪用して、ターゲットホストにICMPエコー応答を受信させトラフィックを増加させる攻撃

- DNSキャッシュポイズニング

- PCが参照するDNSサーバに誤ったドメイン管理情報を注入して、偽装されたWebサーバにPCの利用者を誘導する

- インターネット上の特定のWebサーバを参照する場合に、本来とは異なるWebサーバに誘導される

- DNSスプーフィング

- プライマリDNSサーバになりすまして虚偽のDNS情報を転送し、キャッシュに保存されているDNS情報を偽造データに書き換える攻撃

- メール爆弾 / メールボム

- 攻撃の対象となるメールサーバに、大量のメールを送信することにより、メールサーバの機能を極端に低下させたり、停止に追い込む攻撃

- 攻撃の結果、正規のメールの送受信が滞ることになる

- 外部から送られてきたメールを別のところへ転送する機能を利用して、メールサーバがスパムメールなどの不正中継地点として悪用されることもある

- ARPスプーフィング攻撃

IPアドレスに対するMACアドレスの不正な対応関係を作り出す攻撃 - URLエンコーディング攻撃

- HTTPヘッダインジェクション

- HTTPレスポンス分割攻撃

Webアプリケーションの脆弱性を悪用し、Webサーバに不正なリクエストを送ってWebサーバからのレスポンスを二つに分割させることによって、利用者のブラウザのキャッシュを偽造する - SSLに対するバージョンロールバック攻撃

SSLの実装の脆弱性を用いて、通信経路の介在する攻撃者が弱い暗号化通信方式を強制することによって、暗号化通信の内容を解読して情報を得る

- DoS攻撃 ( Denial of Services attack )

- 攻撃対象の調査手法

- ハッキングの手順

- アドレススキャン:pingを利用して、インターネット上につながっているサーバを検出する

- ポートスキャン:サーバ上でどのようなソフトが稼働しているかを、TCPポートをスキャンすることによって確認する

- バナーチェック:稼働中のサーバソフトの名前とバージョンをチェックする、通常はTelnetを利用する

- バッファオーバフロー:サーバソフトのバグを利用して、バッファオーバフローを引き起こさせ、そこで不正な命令を実行させる

- ウォードライビング ( war driving )

- 企業内の無線LANのアクセスポイントを求めてオフィス街などを車で移動するクラッキングの手口

- 無線LANの電波を検知できるPCをもって街中を移動し、不正に利用が可能なアクセスポイントを見つけ出す

- ウォーダイアリング

- 自動的にダイアルアップ接続を行うソフトウェアを悪用し、セキュリティ対策ガス十分なダイアルアップ回線に侵入し、盗聴などを行う

- ステルススキャン

- Windows/UnixなどのOSではログの書き込みはアプリケーション層で動作するため、TCP(トランスポート層)でのやりとりを途中で強制的にキャンセルすれば、TCPでの情報がアプリケーションにわたらないのでログに記録されない

- UDPポートのスキャン

- UDPパケットを送信し、"ICMP port unreachablr"というメッセージが帰ってきた場合、ポートは閉じられており、このメッセージが返らない場合は、ポートがリスン状態であると考えることができる

- ハッキングの手順

- 悪意のあるプログラム

- バックドア

- 企業内情報ネットワークやサーバへの外部からのアクセスにおいて、通常の経路以外で、侵入者が不正な行為に利用するために設置するもの

- 企業内ネットワークやサーバにおいて、侵入者が通常のアクセス経路以外で侵入するために組み込むもの

- クロスサイトスクリプティング

- 悪意を持ったスクリプトを、標的となるサイト経由でユーザのブラウザに送り込み、その標的にアクセスしたユーザのクッキーにある個人情報を盗み取る

- Webアプリケーションに用意された入力フィールドに、悪意のあるJavaScriptコードを含んだデータを入力する

- Webサイトに利用者を誘導して、Webサイトの入力データ処理の欠陥を悪用し、利用者のブラウザで悪意のあるスクリプトを実行する

- セキュリティホールの一種であり、Webサイトで実行される簡易プログラムを悪用する攻撃

- 悪意のあるWebサイトを利用者が閲覧した際に、不正な簡易プログラムが埋め込まれたWebページを返し、強制的に転送してしまう。転送されたWebサイトに仕掛けられた簡易プログラムが動作すると、Cookieなどの情報が漏洩したり、データの破壊などが引き起こされる

- 利用者が入力したデータをそのままブラウザに表示する機能がWebページにあるとき、その機能の脆弱性を突いて悪意のあるスクリプトを埋め込み、そのページにアクセスした他の利用者の情報を不正に取得する

- クロスサイトリクエストフォージェリ ( Cross site request forgeries ; CSRF / XSRF )

WebサイトにスクリプトやHTTPリダイレクトを仕込むことによって、閲覧者に意図せず別のWebサイト上で掲示板への書き込みなど何らかの操作を行わせる攻撃手法 - SQLインジェクション攻撃

- Webアプリケーションの入力データとしてデータベースへの命令文を構成するデータを入力し、想定外のSQL文を実行する

- Webアプリケーションに悪意のある入力データを与えてデータベースの問合せや操作を行う命令文を組み立てて、データを改ざんしたり不正に情報取得したりする攻撃

- Webアプリケーションに問題があるとき、データベースに悪意のある問合せや操作を行う命令文を入力して、データベースのデータを改ざんしたり不正に取得したりする攻撃

- ボット

- 多数のPCに感染して、ネットワークを通じた指示に従ってPCを不正に操作することで一斉攻撃などの動作を行うプログラム

- ウイルスの一種であり、パソコンに侵入し、ネットワーク経由で外部の指令サーバから遠隔操作することを目的として作成されたプログラム

- 感染すると、外部から与えられた指示によって、内蔵された処理を実行してしまう

- このウイルスに感染した複数のコンピュータによってネットワークを形成し、このネットワークを通じて、指令サーバは感染したコンピュータと通信し、DoS攻撃や脆弱性のあるコンピュータの検出、ネットワークへの感染拡大などが行われる

- 指令サーバを中心に遠隔操作される複数のボットによって形成するネットワークをボットネットワークと呼び、スパムメールの大量送信やターゲットとなる特定のサイトへのDDoS攻撃などに利用される

- ボットネットワークによる攻撃は、利用者の気づかないところで実行されるため、検出されにくく、利用者にとって大きな脅威となる

- 多数のコンピュータに感染し、遠隔操作で攻撃者から指令を受けるとDDos攻撃などを一斉に行う不正プログラム

- ウイルスに感染したコンピュータを、そのウイルスの機能を利用することによってインターネットなどのネットワークを介して外部から不正に操作する

- スパイウェア

- IPAとJNSAのワーキングループによる共同定義では、利用者や管理者の意に反してインストールされ、利用者の個人情報やアクセス履歴などの情報を収集するプログラムである、としている

- CD-ROMやWebサイトなどで提供されている、フリーソフトウェアや無償プログラムに混入されていることが多く、これらのインストールやダウンロードによって、スパイウェアをパソコンに取り込んでしまうことになる

- スパムメールに表示されているURLからスパイウェアを提供する不正なサイトに誘導されたり、不正なコードが埋め込まれているWebページにアクセスしたことにより、スパイウェアをパソコンに取り込んでしまうことがある

- スパイウェアは、ウイルスへの対策と同様に、スパイウェア対策ソフトを利用し、随時パターンファイルの更新を行う必要がある

- 不審なメールは開かない、信頼できるWebサイトを利用するなどにより、日頃から利用者自身が気をつけることでスパイウェアを取り込まないようにする

- 利用者の意図に反してインストールされ、利用者の個人情報やアクセス履歴などの情報を収集するプログラム

- 利用者や管理者の意図に反してインストールされ、利用者の個人情報やアクセス履歴などの情報を収集するプログラム

- 入手した情報をファイルに保存し、スパイウェアの作成元やマーケティング会社などの外部に自動送信する機能を併せ持つことが多い

- 主な侵入経路はWebサイトや無償のソフトウェアなどに混入されていることが多い

- 不正なコードが埋め込まれたWebページから、スパイウェアを提供する不正なサイトにアクセスさせられ、取り込んでしまうこともある

- 利用者に気付かれないようにPCにプログラムを常駐させ、ファイルのデータやPC操作の情報を不正に取得する

- 利用者のブラウザの設定を変更することによって、利用者のWebページの閲覧履歴やパスワードなどの機密情報を盗み出す

- トロイの木馬

- プログラムの一部を入れ替えて、本来の仕様通りに機能させながら、データの不正コピー、悪用、改ざんなどの不正を意図的に実行する

- データの破壊、改ざんなどの不正な機能をプログラムの一部に組み込んだものを送ってインストールさせ、実行させる

- ルートキッ ト ( rootkit )

- 不正侵入してOSなどに不正に組み込んだものを隠蔽する機能をまとめたツール

- 攻撃者がPCへの侵入後に利用するために、ログの消去やバックドアなどの攻撃ツールをパッケージ化して隠しておく仕組み

- キーロガー

- キーボード入力を記録する仕組みを利用者のPCで動作させ、キーボード入力の記録を入手する

- コンピュータのキー入力をすべて記録して外部に送信する

- OSコマンドインジェクション

Webアプリケーションの脆弱性を悪用する攻撃手法のうち、Perlのsystem関数やPHPのexec関数など外部プログラムの呼出しを可能にするための関数を利用し、不正にシェルスクリプトや実行形式のファイルを実行させるもの - クリックジャッキング攻撃

Webページのコンテンツ上に透明化した標的サイトのコンテンツを配置し、利用者が気づかないうちに標的サイト上で不正操作を実行させる - Tabnabbing攻撃

ブラウザのタブ表示機能を利用し、ブラウザの非活性なタブの中身を、利用者が気づかないうちに偽ログインページに書き換えて、それを操作させる - SEO(Serch Engine Optimization)ポイズニング

Web検索サイトの順位付けアルゴリズムを悪用して、キーワードで検索した結果の上位に、悪意のあるサイトを意図的に表示させる

- バックドア

- 盗聴・暗号解読

- テンペスト技術 ( TEMPEST )

- ディスプレイなどの機器から放射される電磁波を傍受し、内容を観察、解析する技術であり、電磁波遮断が施された部屋に機器を設置することによって対抗する

- ディレクトリトラバーサル攻撃

- サーバ内の想定外のファイル名を直接指定することによって、本来は許されないファイルを不正に閲覧する

- 管理者が意図しないパスでサーバ内のファイルを指定することによって、本来は許されないファイルを不正に閲覧する

- ブルートフォース攻撃

- 暗号解読のための攻撃法で、与えられた平文と暗号文の組に対して鍵を総当りで検索して解読を試みる

- 文字を組み合わせてあらゆるパスワードでログインを何度も試みる

- 与えられた1組の平文と暗号文の鍵候補を総当りで解読を試みる

- 可能性のある文字のあらゆる組合せのパスワードでログインを試みる

- 辞書攻撃

- パスワードとして利用されそうな単語を網羅した辞書データを用いて、パスワードを解析する

- Man-in-the-middle攻撃

- 通信者同士が通信によって交換した公開鍵を用いて行う暗号化通信において、通信内容を横取りする目的で当事者になりすますもの

- ディジタル証明書を使わずに、通信社同士が、通信によって交換する公開鍵を用いて行う暗号化通信において、通信内容を横取りする目的で当事者になりすますもの

- セッションハイジャック

- セッションIDによってセッションが管理されるとき、ログイン中の利用者のセッションIDを不正に取得し、その利用者に成りすましてアクセスする

- 認証が終了してセッションを開始している、ブラウザとWebサーバの間の通信で、Cookieなどのセッション情報を盗む

- 暗号の差分解読法

故意に暗号化演算を誤動作させて正しい処理結果との差異を解析する - サイドチャネル攻撃

暗号を処理する装置が発する電磁波や熱などを外部から観測することで暗号解読の手がかりを得ようとする - リプレイ攻撃

盗聴者が正当な利用者のログインシーケンスをそのまま記録してサーバに送信する - タイミング攻撃

処理時間の差異を計測し解析する - プローブ解析

チップ内の信号線などに探針を直接当て、処理中のデータを観測し解析する

- テンペスト技術 ( TEMPEST )

- 心理的要因を突いた攻撃

- ソーシャルエンジニアリング

- 特徴・手法

- 機械的や技術的な手段ではなく、人間の行為や行動における心理的な弱点をねらう手法によって、個人情報や機密情報などを詐取する行為や手口のこと

- システム管理者などを装い、利用者に問い合わせてパスワードを取得する

- 電子的な方法を用いないで、緊急事態を装って組織内部の人間からパスワードや機密情報のありかを聞き出したり、機密情報そのものを不正に入手する行為

- 緊急事態を装って組織内部の人間からパスワードや機密情報を入手する不正な行為

- 例

- 本人を装って電話をかけ、パスワードを聞き出す

- 攻撃者が、システムの利用者になりすましてシステム管理者に電話をかけ、パスワードを忘れたと言ってパスワードを初期化してもらい、システムに侵入した

- 館内に侵入し、使用直後の会議室などのホワイトボードに書かれている内容を盗み見たり、置き忘れている資料などを盗み出して情報を不正に入手する

- 片面しかし使用していない用紙を再利用し、それをメモ用紙代わりに利用している店舗に出向き、何らかの口実を設けてその用紙をもらうことにより、その店舗に関する情報を不正に収集する

- 特徴・手法

- リバースソーシャルエンジニアリング

- 特徴・手法

- あらかじめ何らかの仕掛けをしておき、ターゲットが自らの意思で行動することで目的を達成する手口

- 委託しているデータセンターの保守管理者を装い、「緊急連絡先の電話番号が変わりました」という偽のメールをネットワーク管理者宛に送信する。実際に障害が発生した際に、ネットワーク管理者がその番号へ電話することにより、ネットワーク管理者の電話番号や氏名などの情報を詐取する

- 特徴・手法

- スキャンベンジング ( ゴミ箱あさり )

- 特徴・手法

- ごみ箱やごみ収集場へ捨てられた書類などから目的の情報を盗み出す手口

- プログラム実行後のコンピュータ内部、あるいはその周辺に残っている情報を密かに入手する方法

- 捨てられたプリンタ出力の結果などから情報を入手する

- ビルメンテナンス業者を装うなどしてフロア内のゴミ箱をあさり、捨てられているメモ紙に書き込まれた情報を不正に取得する

- 特徴・手法

- ピギーバッグ ( 伴連れ侵入 )

- 特徴・手法

- 入室が許可されている人の後について同伴者を装い、認証を受けずにオフィス内に不正に侵入する手口

- 入室が許可されている従業者の後について同伴人を装い、認証を受けずに構内へ不正侵入する

- 特徴・手法

- ショルダーハック

- 特徴・手法

- PC利用者の背後からキーボード入力とディスプレイを見ることで情報を盗み出す

- 情報を不正に入手する方法で、パソコンに向かっている操作者の背後に回り、入力しているパスワードやIDなどを盗み見る

- 特徴・手法

- フィッシング ( phishing )

- 特徴・手法

- 実在する金融機関などを装って、巧妙な文面の電子メールを利用者に送りつける。そのメッセージには、ユーザ登録やオンラインショップなどを装ったWebページのURLが記載してあり、その不正なWebページに利用者を誘導する。表示されたWebページに、ユーザIDやパスワード、クレジットカード番号などを利用者自身に入力させて、情報をだまし取る行為

例)”本人情報の再確認が必要なので入力してください”という電子メールで示されたURLにアクセスし、個人情報を入力したところ、詐取された - 電子メールを発信して受信者を誘導し、実在する会社などを装った偽のWebサイトにアクセスさせ、個人情報をだまし取る

- 銀行やクレジット会社などを装った偽のWebページを開設し、金融機関や公的機関などを装った偽の電子メール等で、利用者を巧みに誘導して、暗証番号やクレジットカード番号などの個人情報を盗みとる行為

- 偽の電子メールを送信するなどにして、受信者を架空のWebサイトや実在しているWebサイトの偽サイトに誘導し、情報を不正に取得する

- 実在する金融機関などを装って、巧妙な文面の電子メールを利用者に送りつける。そのメッセージには、ユーザ登録やオンラインショップなどを装ったWebページのURLが記載してあり、その不正なWebページに利用者を誘導する。表示されたWebページに、ユーザIDやパスワード、クレジットカード番号などを利用者自身に入力させて、情報をだまし取る行為

- 特徴・手法

- ワンクリック詐欺

Webサイトの閲覧や画像のクリックだけで料金を請求する詐欺のこと

- ソーシャルエンジニアリング

- その他

- 標的型攻撃

- ゼロデイ攻撃

セキュリティパッチが提供される前にパッチが対象とする脆弱性を攻撃する - OSのログに記録される攻撃

通常のコネクション手続き(SYN、SYN/ACK、ACK)を行い、接続できたならば、そのポートはリスン状態ということがわかる。リスン状態でなければ、RST/ACKを返すので閉じていることがわかる - Windowsのポート管理

ポート135はRPCで利用されているので、アカウントとパスワードを知っているとInternet ExplorerなどのDCOM技術を使用したアプリケーションを遠隔操作される危険性がある - スパムメール

- 多数の電子メール利用者に対する広告や勧誘などの目的で、受信者の意向とは無関係に短時間のうちに大量に送られ、場合によってはメールサーバのダウンにもつながるもの

- 受信者の許諾無しに無差別に送付されるメールのこと

- 秘匿性を維持するためOpenProxyサーバを踏み台にして送られることが多い

- SQLインジェクション

データベースにアクセスするシステムの脆弱性を突いて不正なコマンドを送り込み、データベースからデータを盗み出したり、データベースそのものを破壊するなどの攻撃を行う - バッファオーバフロー

- 様々なアプリケーションソフトに共通する代表的なセキュリティホールの一種

- バッファオーバフローによって遠隔地からコンピュータを乗っ取る攻撃もバッファオーバフローと呼ぶこともある

- コンピュータのメモリに存在する入力されたデータを一時的に蓄えておく領域(バッファ)に対して、プログラムの処理能力を超えた大量のデータ送り込み、データをあふれさせ、プログラムの停止や誤動作を誘発させる攻撃

- 踏み台攻撃

- サラミ法

- 不正行為が表面化しない程度に、多数の資産から少しずつ詐取する方法

- 多数の資源から全体への影響が無視できる程度にわずかずつ資産を窃取する方法

- 不正アクセス

- システムを利用するものが、そのものに与えられた権限によって許された行為(アクセス禁止も含む)以外の行為を直接またはネットワークを介して意図的に行うこと

- おもな種類

- 侵入

- 盗聴

- 不正コピー、改ざん、破壊、不正な削除

- 妨害

-

暗号化

- データ通信途中での盗聴や改ざんを防ぐために、データを決まった規則に従って変換すること

- 暗号化又は複合で使用する鍵のうち、第三者に漏れないように管理する鍵

共通鍵暗号方式の共通鍵

公開鍵暗号方式の秘密鍵

- 共通鍵暗号方式

- 共通鍵暗号方式では、暗号化かぎと復号かぎは同一である

-

通信相手ごとに異なった鍵を用いるため、通信相手が多くなるにしたがって鍵の管理が困難になってくる

- 100人の送受信者が共通鍵暗号方式で、それぞれ相互に暗号化通信を行うときに必要な共通鍵の総数

4,950

- 100人の送受信者が共通鍵暗号方式で、それぞれ相互に暗号化通信を行うときに必要な共通鍵の総数

- AES ( Advanced Encryption Standard ) が現在使用されている

- 鍵長によって、段数が決まる

- 米国NISTが制定したAESにおける鍵長の条件

128ビット、192ビット、256ビットから選択する

- 32ビットの鍵を使用した場合、鍵の候補:2^32通り

- n人が相互に暗号を使って通信する場合、必要となる異なる鍵の数:n(n-1)/2

- 相手毎に秘密の通信をする場合、通信相手が多くなるに従って、鍵管理の手間が増える

- 暗号化や複合の処理時間が短いため、大量のデータの暗号化に適している

- DES ( Data Encryption Standard ; データ暗号化標準)

- 公開鍵暗号方式よりも、暗号化処理と復号処理に掛かる計算量は少ない

- IDEA ( International Data Encryption Algorithm )

- データを64ビットのブロックに区切って暗号化する

- 鍵の長さは128ビット

- 秘密鍵暗号の多くを効率良く解読してしまう線形解読法や差分解読法に対しても十分な強度を持つように設計されている

- 公開鍵暗号方式

- 暗号化した文書を送付する相手(受信者)の公開鍵で暗号化を行う

- 暗号化のための鍵と平文に戻すための鍵が異なる

- 文書を暗号化して送受信する場合、暗号化鍵は公開してもよいが、復号鍵は秘密にしなければならない

- 暗号化鍵と暗号化アルゴリズムは公開するが、復号鍵は秘密にしなければならない

- 秘密鍵の保管方法として、暗号化された秘密鍵のそれぞれを分割し、複数のセキュリティ管理者が分担して保管する

- 公開鍵を公開し、秘密鍵は自分の手元で厳重に管理すればよいので、管理する鍵の数も少なく手間も省かれるというメリットがある

-

RSAや楕円曲線暗号などがあり、復号時には暗号化鍵は使用しない

- RSA

非常に大きな数の素因数分解が困難なことを利用した暗号方式

- RSA

- 送信者が間違いなく本人であることを受信者が確認できる鍵の組み合わせ

送信者は自分の秘密鍵で暗号化し、受信者は送信者の公開鍵で複合する - 公開鍵暗号方式によって、暗号を使ってn人が相互に通信する場合、公開鍵、秘密鍵をそれぞれ一つと数えた時に必要となる異なる鍵の数

2n - 公開鍵暗号方式によるディジタル署名の手続きとハッシュ値の使用方法

受信者は、送信者の公開鍵で書名を複合してハッシュ値を取り出し、元のメッセージを変換して求めたハッシュ値と比較する - EIGamal(エルガマル暗号)

- RSA

- 楕円曲線暗号

- セッション鍵方式

- 共通鍵暗号方式と公開鍵暗号方式を組み合わせた方式

- 通信ごとに生成するデータ暗号化のための共通鍵を、公開鍵を使って暗号化して通信相手に送付する

- 順序

- Aが共通鍵暗号方式のセッションかぎを生成する

- これをBの公開鍵で暗号化してBへ送信する

- BはBの秘密鍵でセッションかぎを復号する

- 通信文はセッションかぎで暗号化と復号を行う

- ハイブリッド暗号

- ハッシュ関数

- ディジタル署名などに用いる

- メッセージダイジェストからメッセージを復元することは困難である

- セキュアハッシュ関数SHA-256

- セキュアハッシュ関数 SHA-256を用いて、32ビット、256ビット、2,048ビットの三つの長さのメッセージからハッシュ値を求めたとき、それぞれのメッセージのハッシュ値の長さ

32 :256

256 : 256

2,048 : 256

- セキュアハッシュ関数 SHA-256を用いて、32ビット、256ビット、2,048ビットの三つの長さのメッセージからハッシュ値を求めたとき、それぞれのメッセージのハッシュ値の長さ

- ディジタル署名

- ディジタル署名における署名鍵の用い方とディジタル署名を行う目的

送信者が署名鍵を使って署名を作成し、それをメッセージに付加することによって、受信者が送信者を確認できるようにする - 改ざん、なりすまし、否認の3つに適用可能

- 電子商取引において取引相手の証明と、取引内容が改ざんされていないことの確認

- 送信者が署名用の鍵を使って作成した署名を平文に付加することによって、受信者が送信者を確認できるようにする

- 公開鍵暗号方式を利用することによって、容易に実現できるようになった

- ディジタル署名を生成するときに、発信者がメッセージのハッシュ値を暗号化するのに発信者の秘密鍵を使用する

-

XMLディジタル署名

XML文書中の、指定したエレメントに対して署名することができる - 電子決済や電子マネーでの認証に使われるディジタル署名には、通常は公開鍵暗号方式が用いられる

-

公開鍵暗号方式を用いて送信者が文書にディジタル署名を行う場合、文書が間違いなく送信者のものであることを受信者が確認する方法

送信者は自分の秘密鍵を使用して署名処理を行い、受信者は送信者の公開鍵を使用して検証処理を行う -

ディジタル署名を生成するときに、発信者がメッセージのハッシュ値をディジタル署名に変換するのに使う鍵

発信者の秘密鍵 -

電子商取引において、取引当事者から独立している第三者機関である認証局が発行するもの

取引当事者間の公開鍵に対するディジタル証明書 -

ディジタル署名付きのメッセージをメールで受信したとき、受信したメッセージのディジタル署名を検証することによって確認できること

メッセージが改ざんされていないこと -

データ通信における暗号化技術

電子商取引等で使用されるディジタル署名には、公開鍵暗号の技術が使われている -

ディジタル署名に用いる鍵の種別

ディジタル署名の作成に用いる鍵:秘密鍵

ディジタル署名の検証に用いる鍵:公開鍵 -

DSA ( Digital Signature Algorithm )

公開鍵暗号を応用して開発された、デジタル署名方式の一つ -

認証局が送信者に発行したディジタル証明書を使用して送信者又は受信者が行えること

受信したメッセージのディジタル署名を検証して、メッセージが改ざんされていないこととメッセージの送信者に偽りのないことを確認する -

受信した電子メールにPKI(公開鍵基盤)を利用したディジタル署名が付与されている場合

- 判断できること

- 電子メールの発信者は、なりすましされていない

- 電子メールは通信途中で改ざんされていない

- 判断できないこと

- 電子メールの添付ファイルはウイルスに感染していない

- 電子メールの内容は通信途中において、他の誰にも盗み見られていない

- 判断できること

- 利用例

- 電子メールのやりとりなどでその内容が正当な発信者からされたものであり、伝送途中(署名が行われた後)で改ざんなどが行われていないということを証明する

- 電子メールの内容の改ざんを防ぐことはできないが、改ざんが行われた場合には検知できるため、改ざんの対策として公開鍵暗号方式を利用したディジタル署名を用いる

- ソフトウェアの内容が改ざんされていないことを保証するため、インターネットで公開されているソフトウェアにディジタル署名を添付する

- EC(電子商取引)において、”取引の正確な情報を保護すること”および”個々の参加者が否認不可性をもつ通信を通じて、確実にそれぞれの行動の責任を取ること”の実現をする

- ブラウザがWebサーバとの間でSSL通信する際、ディジタル認証に関する警告メッセージが表示される原因となり得るもの

ルートCAのディジタル証明書について、Webサーバのディジタル証明書のものがブラウザで保持しているどのものとも一致しなかった - 電子メールの本文の内容の漏洩の防止手順

- 送信者は、電子メールの本文を共通鍵暗愚お方式で暗号化し(暗号文)、その共通鍵を受信者の公開鍵を用いて公開鍵暗号方式で暗号化する(共通鍵の暗号化データ)

- 送信者は、暗号文と共通鍵の暗号化データを電子メールで送信する

- 受信者は、受信した電子メールから取り出した共通鍵の暗号化データを、自分の秘密鍵を用いて公開鍵暗号方式で復号し、得た共通鍵で暗号文を復号する

- A社のWewサーバは、認証局で生成したWebサーバ用のディジタル署名を使ってSSL/TLS通信を行なっている。PCがA社のWebサーバにSSL/TLSを用いてアクセスしたときにPCが行う処理のうち、サーバのディジタル証明書を入手した後に、認証局の公開鍵を利用して行うもの

ディジタル証明書の正当性を認証局の公開鍵を使って検証する

- ディジタル署名における署名鍵の用い方とディジタル署名を行う目的

- メッセージ認証

- メッセージ認証符号MAC(メッセージダイジェスト)

-

メッセージの改ざんを検出するために、送信者と受信者の共通鍵を元にしてメッセージにハッシュ関数を適用して一定の長さのデータに変換したもの

メッセージ認証符号におけるメッセージダイジェストの利用目的:メッセージが改ざんされていないことを確認する -

送信者から電子メール本文とそのハッシュ値を受け取り、そのハッシュ値と、受信者が電子メール本文から求めたハッシュ値とを比較することで実現できること(ここで、受信者が送信者から受け取るハッシュ値は正しいものとする)

電子メール本文の改ざんの有無の検出

-

メッセージの改ざんを検出するために、送信者と受信者の共通鍵を元にしてメッセージにハッシュ関数を適用して一定の長さのデータに変換したもの

- ハッシュ関数を利用したメッセージ認証

受信者は、ハッシュ関数を用いてメッセージからハッシュ値を生成し、送信者の公開鍵で復号したハッシュ値と比較する

- メッセージ認証符号MAC(メッセージダイジェスト)

- タイムスタンプ

作成者によってディジタル署名された電子文書にタイムスタンプ機関がタイムスタンプを付与した電子文書を公開することで、電子文書がタイムスタンプの時刻以前に存在したことを示し、作成者が電子文書の作成を否認することを防止することができる - Domain Keys

- 送信元メールサーバがメール本文から作成してヘッダに付加したメールのハッシュ値に基づく電子署名の妥当性を受信側のメールサーバが送信元のDNSサーバに登録されている公開鍵を取得して検証する仕組み

- スパム・フィッシング対策の送信元認証技術の一つ

- 暗号化ベースの認証方式

- 配送時にメール本文に広告などが挿入されると、メール本文のハッシュ値が変わってしまうため、正しく検証することができなくなる

- SPF

IPベースの認証方式

送信元のメールサーバの妥当性をIPアドレスによって認証する方式 - Sender ID

SPFにMicrosoftが提案したCaller ID(Caller ID for E-mail)方式を追加した認証技術 - 手順に示す処理を行ったとき、検証できること

(1)送信者Aはファイルのハッシュ値を計算して、信頼できる第三者機関に送信する

(2)第三者機関は、信頼できる日時を保持しており、受信したハッシュ値とその受信日時を結合し

(結合データ)、そのディジタル署名を生成し、ディジタル署名と結合データの組

(ディジタル署名済みの結合データ)を送信者Aに返信する

(3)送信者Aはファイルと第三者機関から送られてきたディジタル署名済みの結合データを

受信者Bに送信する

(4)受信者Bは第三者機関のディジタル署名を確認し、

ファイルから計算したハッシュ値と、ディジタル署名済みの結合データから取り出された

ハッシュ値を照合する

そして、結合データから取り出された日時を確認する

当該日時でのファイルの存在と、それ以降にファイルが改ざんされていないこと

- ID・パスワード

- 職場でのパスワードの取り扱い

- 適切

- 個人用パスワードはシステム管理者にも教えない

- パスワードは定期的に変更するだけでなく、第三者に知られた可能性がある場合にも変更する

- 付与された初期パスワードは、最初にログインした時に変更する

- 不適切

- 業務で使用するパスワードをプライベートでWebサービスに利用する

- 適切

- 職場でのパスワードの取り扱い

- シングルサインオン

- 1回の認証手続きによって複数のサーバやアプリケーションなどにログインできるようにすること

- リバースプロキシを使ったシングルサインオンでは、ユーザ認証においてパスワードの代わりにディジタル証明書を用いることができる

- 複数サーバへのアクセスに用いられる

- ディレクトリサービスを用いることで、複数サーバのIDとパスワードを統一して管理できる

- 利用者が認証を一度受けるだけで、許可されている複数のシステムを利用出来ること

- 一度の承認で、許可されている複数のサーバやアプリケーションなどを利用できる仕組み

- Webシングルサインオン

- SMTP-AUTH認証

クライアントがSMTPサーバにアクセスしたときにユーザ認証を行い、許可されたユーザだけから電子メールを受け付ける - チャレンジレスポンス認証

- 利用者が入力したパスワードと、サーバから送られてきたランダムなデータとをクライアント側で演算し、その結果を送信する

- 固定パスワードを、サーバから送られたランダムなデータとをクライアント側で演算し、その結果を認証用データに用いる

- 利用者が入力したパスワードと、サーバから送られたランダムなデータとをクライアント側で演算し、その結果を認証用データに用いる

- Digest認証

サーバとブラウザの双方でハッシュ関数を使用してパスワードを暗号化する

ユーザIDは暗号化されない - Basic認証

パスワードがBASE64で符号化される

サーバ間の通信時は暗号化されないが、サーバでは暗号化される - Anonymous認証

anonymous(匿名)でのアクセスを許可するため、ユーザIDとパスワードの組み合わせが正しいことを確認しない - CAPTCHA(キャプチャ:Completely Automated Public Turing test to tell Computers and Humans

Apart)

ゆがんだ文字などの画像データをサーバから送り、利用者にそれを読み取らせて入力させることによって認証する

プログラムによる自動投稿を防止するため、電子掲示板やブロクに投稿する時、歪んだ文字の画像が表示され、それを読み取って入力するよう求めるもの

例:abcd

例:abcd

例:JiT3C

例:JiT3C - パスワードを用いて利用者を認証する方法

パスワードをハッシュ値に変換して登録しておき、認証時に入力されたパスワードをハッシュ関数で変換して比較する - ワンタイムパスワード

使い捨てのパスワードでそのとき1回しか使うことができない

パスワードを毎回変更して本人ショウを行う技術のことで、認証には、1回限りの使い捨てパスワードを利用する

ワンタイムパスワードには、サーバにアクセスした際、事前に登録したユーザIDとパスワードを入力すると、指定したメールアドレスへワンタイムパスワードまたはワンタイムURLを送信する方法と、トークンと呼ばれるパスワード生成ツールを使用する方法がある

煩雑になりがちなパスワード管理の作業が軽減されるメリットもある

本人認証を行うたびにパスワードが変わるので、第三者がパスワードを推測できないことや、パスワードが漏洩したとしても、それを悪用してシステムに侵入することができない

例)出張先のホテルからインターネットを介して社内システムにリモートアクセスする場合に、認証を強化することができる - S/KEYワンタイムパスワードに関する記述

サーバはクライアントから送られた使い捨てパスワードを演算し、サーバで記憶している前回の使い捨てパスワードと比較することによって、クライアントを認証する - パスワードに使用できる文字の種類の数をM、パスワードの文字数をnとするとき、設定できるパスワードの論理的な総数

M^n

- バイオメトリクス認証

個人の指紋や虹彩などの特徴に基づく認証

指紋:小型光学式センサや薄型静電式センサから入力した画像を、特徴点抽出方式やパターンマッチングによって照合する

判定しきい値を変化させるとき、FRR(本人拒否率)を減少させると、FAR(他人受入率)は増大する - 認証情報の偽造や盗難の可能性が低いため、高度なセキュリティが実現できる

- 認証時に、情報の読み取り装置に直接触れる方式を採用している場合は、衛生面での問題がある

- 認証な必要な個体情報の取得時に、心理的抵抗が高い

- 環境や状態によっては、個体情報による本人認証率が100%といえない場合がある

- 生態認証システムを導入するときに考慮すべき点

本人を誤って拒否する確立と他人を誤って許可する確立の双方を勘案して装置を調整する - バイオメトリクス認証には身体的特徴を抽出して認証する方式と行動的特徴を抽出して認証する方式がある

- 行動的特徴を用いているもの

署名時の速度や筆圧から特徴を抽出して認証する(筆跡認証) - 身体的特徴を用いるもの

- 血管の分岐点の分岐角度や分岐点間の長さから特徴を抽出して認証する(動脈認証)

- 瞳孔から外側に向かって発生するカオス上のしわの特徴を抽出して認証する(虹彩認証 / アイリス認証)

- 隆線によって形作られる紋様からマニューシャと呼ばれる特徴点を抽出して認証する(指紋認証)

- 掌認証

生態認証の仕組みとして、静脈パターンを利用するもの - 顔認証

- 虹彩認証

成人には虹彩の経年変化がないので、認証デバイスでのパターン更新がほとんど不要である - 声紋認証

- PKI

- 所有者と公開鍵の対応付けをするのに必要な公開鍵暗号を利用した証明書の作成、管理、格納、配布、破棄に必要な方式、システム、プロトコル及びポリシの集合

- 所有者と公開鍵の対応付けをするのに必要なポリシや技術の集合によって実現される基盤

- 秘密鍵が盗難にあった場合、手続きを経て証明書失効リストが認証局から発行されても不正利用を防止できるとは限らない